(서울=미래일보) 장건섭 기자 = 우리 군(軍) 감시장비에서 중국 쪽의 서버로 군사기밀이 유출되는 악성코드가 발견됐다. 이에 당국이 긴급 조치중인 사실이 확인됐다.

(서울=미래일보) 장건섭 기자 = 우리 군(軍) 감시장비에서 중국 쪽의 서버로 군사기밀이 유출되는 악성코드가 발견됐다. 이에 당국이 긴급 조치중인 사실이 확인됐다.군 감시장비에서 악성코드가 발견된 건 이번이 처음이다. 감시 장비 설치는 완료됐지만, 아직 실제 운용은 들어가지 않은 것으로 알려졌다.

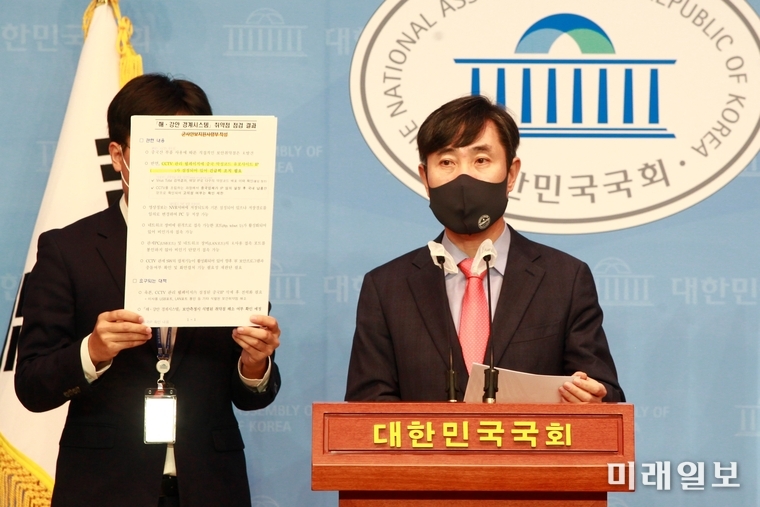

하태경 국민의힘 의원은 26일 국회에서 기자회견을 열고 "군 감시 장비에서 중국 쪽 서버에 군사 기밀을 넘겨주도록 설계된 악성코드가 전방 군부대 등에 납품될 감시 장비 215대 모두에서 발견됐다"고 밝혔다.

지난 10월 7일 국방부 국정감사에서 하 의원이 지직한 이른바 '중국산 짝퉁 국산 CCTV'에 대한 감사 결과다.

국방부가 하 의원에게 제출한 '해·강안 경계시스템 취약점 점검 결과' 자료에 따르면, 군사안보지원사령부(안보사)는 중국업체가 군사 기밀을 몰래 빼돌리는 악성코드를 심은 후 군에 납품한 사실을 확인했다.

해당 악성코드는 '백도어’(Back-Door)를 통해 다수의 다른 악성코드를 유포하는 사이트로 연결됐다. 분석 결과, 해당 서버는 중국 북경에 있는 것으로 파악됐다. '백도어'란, 아무런 보안 인증 없이 특정인이 시스템에 무단으로 접근할 수 있는 통로를 말한다.

뿐만 아니라 저장 경로를 임의로 변경해 영상 정보를 PC 등 다른 장치에 저장할 수 있고, 원격 접속이 가능하도록 인터넷망이 열려 있어 외부자가 시스템에 쉽게 침입할 수 있는 점 등이 추가로 확인됐다. 이는 모두 국가정보보안기본지침 위반 사례에 해당한다.

국방부는 "모든 네트워크가 내부망으로만 구성돼서 군사정보 유출 우려가 희박하다"고 해명했다.

그러나 안보사는 "인터넷 환경만 갖춰지면 2016년 국방망 해킹 사건처럼 내부망이라도 군사 기밀이 충분히 외부에 넘어갈 수 있는 보안 위협"이라고 강조했다.

다행히 해당 CCTV는 설치만 됐을 뿐 운용되지 않아 중국 쪽으로 넘어간 영상은 없다는 게 하 의원의 설명이다.

다만 하 의원은 "군 감시장비에 악성코드가 발견된 사실은 이번이 처음"이라며 "현재 운용 중인 감시장비가 군사 기밀을 통째로 외부에 넘겨주고 있는지 군 감시장비 일체를 긴급 전수 조사해야 한다"고 목소리를 높였다.

하 의원은 그러면서 "서버가 북경에 있다는 것이지, (군사기밀이) 중국 정부로 넘어간 것은 아니다"라며 "중국 업체가 고의로 심었는지, 아니면 중국 업체도 당한 건지도 아직 확인할 수 없다"고 덧붙였다.

i24@daum.net