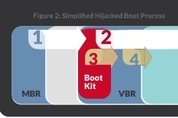

(서울=동양방송) 김정현 기자 = 파이어아이는 최근 시스템 운영체제가 부팅되기 전 실행되는 부트킷 멀웨어를 이용해 결제카드 데이터를 노리는 신종 사이버 범죄 수법을 발견했다고 22일 밝혔다.파이어아이의 사이버 침해대응 전문기업 맨디언트가 발견한 부트킷 멀웨어 ‘부트래시(Bootrash)’는 운영체제의 하위 계층을 감염시켜 탐지 및 제거가 어렵다는 점에서 각별한 주의가 요구된다. 맨디언트에 따르면 해당 사이버 범죄는 경제적 이윤을 노리는 러시아 기반 추정 사이버 범죄 조직인 ‘FIN1'의 소행으로 주로 금융 기관을 대상으로 수익과 직결되는 데이터를 노려온 조직이다.맨디언트는 최근 한 금융 업체에 대한 조사를 하던 중 FIN1에 의한 사이버 범죄 활동을 감지했다. FIN1은 소위 '네미시스(Nemesis)'라 일컫는 멀웨어 생태계에 속한 다수의 악성 파일과 유틸리티를 사용 공격을 감행했다. 네미시스에는 다양한 네트워크 프로토콜과 CnC서버 통신 채널을 지원하는 포괄적인 백도어가 포함돼있다. FIN1은 공격 툴의 변종을 생성하고, 기능을 추가하는 등 지속적으로 네미시스를 업데이트했으며 올해 초에는 정상적인 시스템 볼륨 부트 레코드(VBR)를 변경하는 ‘부트래시’

(서울=동양방송) 김정현 기자 = 지난 2013년 3월 20일 국내 은행과 방송사 등 주요 기관 전산망을 일시에 마비시켰던 '다크서울(DarkSeoul)' 일명 ‘3.20 대란’의 악몽이 재연될 조짐이 포착됐다. 팔로알토 네트웍스는 자사의 APT 대응 솔루션 ‘와일드파이어(WildFire)’ 분석 결과, 다크서울에 사용된 멀웨어와 상당 부분 유사한 사이버 공격 사례가 다시 활동하고 있음을 탐지했다고 21일 밝혔다. 팔로알토 네트웍스의 보안 위협 분석기관인 유닛42(Unit 42)는 최근 유럽의 운송 및 물류 업계를 대상으로 한 공격을 확인했다. 이 공격에 사용된 새로운 변형 멀웨어는 ‘TDrop’으로, 기능 및 구조, 사용 툴 면에서 ‘다크 서울’ 공격 때 사용된 멀웨어와 상당 부분 유사성을 띄고 있다.또한 최근의 동남아시아 지역을 타깃으로 했던 ‘로터스 블로썸 (Lotus Blossom)’과 비슷하게 이번에는 유럽 지역의 기업들을 대상으로 했다는 사실이 밝혀졌다. 이 멀웨어는 정상적인(legitimate) 보안 카메라 비디오 플레이어를 우회하여 출입한다. 최초 공격은 산업용 제어 시스템 분야에서 사용되는 소프트웨어의 설치 실행 파일에 트로이목마를 사용한